양자 컴퓨팅의 위협

양자 컴퓨팅의 발전은 RSA와 ECC와 같은 기존의 공개키 암호화 시스템에 심각한 위협을 가하고 있습니다. 이러한 암호화 시스템은 큰 정수를 인수분해하는 데 기반을 두고 있으며, 이는 양자 컴퓨터의 Shor 알고리즘에 의해 빠르게 무력화될 수 있습니다. Shor 알고리즘은 큰 정수를 효율적으로 인수분해할 수 있는 능력을 가지고 있어, 현재의 암호화 방법을 무력화할 수 있는 잠재력을 지니고 있습니다. 이러한 취약성은 양자 컴퓨팅의 발전이 보안 시스템에 미치는 중대한 위협 중 하나로, 새로운 암호화 기술의 개발이 시급히 요구되고 있습니다. 1 2

Shor 알고리즘은 양자 컴퓨팅의 핵심적인 요소로, 큰 정수를 빠르게 인수분해할 수 있는 능력을 가지고 있습니다. 이는 RSA와 ECC와 같은 전통적인 암호화 알고리즘을 무력화할 수 있는 잠재력을 지니고 있습니다. Shor 알고리즘은 양자 컴퓨터가 기존의 암호화 방법을 무력화할 수 있는 강력한 도구로 작용하며, 이는 보안 시스템에 대한 중대한 위협으로 작용할 수 있습니다. 이러한 알고리즘의 발전은 양자 컴퓨팅이 보안 분야에 미치는 영향을 더욱 심화시키고 있으며, 이에 대한 대응책 마련이 시급합니다. 1 2

양자 컴퓨팅의 위협을 극복하기 위해서는 새로운 암호화 기술의 개발이 필수적입니다. 기존의 암호화 시스템은 양자 컴퓨팅의 발전에 따라 취약해질 수 있으며, 이는 보안 시스템의 근본적인 재설계가 필요함을 의미합니다. 새로운 암호화 기술은 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추어야 하며, 이를 위해서는 지속적인 연구와 개발이 필요합니다. 이러한 기술적 대응은 보안 시스템의 안정성을 유지하고, 양자 컴퓨팅 시대에 대비하는 데 필수적입니다. 1 3

양자 컴퓨팅 기술은 여러 발전 단계를 거치며 보안 시스템에 중대한 위협을 가할 수 있습니다. 초기 단계에서는 이론적 연구와 실험적 개발이 주를 이루었으나, 현재는 실용적인 양자 컴퓨터의 개발이 가시화되고 있습니다. 이러한 발전은 보안 시스템에 대한 새로운 위협을 제기하며, 기존의 암호화 방법이 무력화될 가능성을 높이고 있습니다. 따라서 양자 컴퓨팅의 발전 단계에 맞춰 보안 시스템을 재설계하고, 새로운 암호화 기술을 도입하는 것이 중요합니다. 1 3

양자 컴퓨팅이 암호화 알고리즘에 미치는 영향은 표로 정리하여 명확하게 이해할 수 있습니다. 양자 컴퓨팅의 발전은 기존 암호화 시스템에 중대한 영향을 미치며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 표를 통해 양자 컴퓨팅이 RSA, ECC와 같은 알고리즘에 미치는 구체적인 영향을 시각적으로 파악할 수 있으며, 이를 바탕으로 새로운 암호화 기술의 필요성을 강조할 수 있습니다. 이러한 표는 양자 컴퓨팅 시대에 대비한 보안 전략 수립에 중요한 자료로 활용될 수 있습니다. 1 3

보안 시스템에 대한 영향

양자 컴퓨팅은 기존 보안 시스템을 무력화할 수 있는 잠재력을 가지고 있습니다. 이는 현재 사용되고 있는 암호화 시스템이 양자 컴퓨팅의 발전에 따라 취약해질 수 있음을 의미합니다. 보안 시스템의 취약성은 민감한 정보의 노출 위험을 증가시키며, 이는 기업과 개인의 데이터 보호에 심각한 위협이 될 수 있습니다. 따라서 보안 시스템의 취약성을 극복하기 위한 새로운 보안 기술의 개발이 필요합니다. 1 3

데이터 보호는 양자 컴퓨팅 시대에 더욱 중요해지고 있습니다. 양자 컴퓨팅의 발전은 민감한 정보가 노출될 위험을 증가시키며, 이는 데이터 보안에 중대한 영향을 미칩니다. 데이터 보호의 중요성은 기업과 개인의 정보 보호에 있어 필수적인 요소로, 이를 위해 새로운 보안 기술의 도입이 필요합니다. 데이터 보호는 양자 컴퓨팅의 위협을 극복하기 위한 핵심 전략 중 하나로, 지속적인 연구와 개발이 요구됩니다. 1 3

양자 컴퓨팅의 위협을 극복하기 위해 새로운 보안 기술이 개발되고 있습니다. 이러한 기술은 보안 시스템의 강화를 위한 기술적 대응 전략으로, 양자 컴퓨팅 시대에 대비한 보안 시스템의 안정성을 높이는 데 기여합니다. 보안 기술의 발전은 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 새로운 보안 기술의 도입은 양자 컴퓨팅 시대에 대비한 필수적인 전략입니다. 1 3

양자 내성 보안 시스템은 양자 컴퓨팅의 위협을 방어할 수 있는 능력을 갖추고 있습니다. 이러한 시스템은 양자 컴퓨팅에 대응하기 위한 필수적인 요소로, 보안 시스템의 근본적인 변화를 요구합니다. 양자 내성 보안 시스템은 양자 컴퓨팅 시대에 대비한 보안 전략의 핵심으로, 이를 통해 보안 시스템의 안정성을 높일 수 있습니다. 이러한 시스템의 도입은 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 1 3

기술적 대응 전략은 보안 시스템의 강화를 위한 필수적인 요소입니다. 양자 컴퓨팅의 위협을 극복하기 위해서는 새로운 보안 전략이 필요하며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 기술적 대응 전략은 양자 컴퓨팅 시대에 대비한 보안 시스템의 안정성을 높이는 데 기여하며, 이를 통해 보안 시스템의 근본적인 변화를 요구합니다. 이러한 전략은 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 1 3

양자 내성 암호화

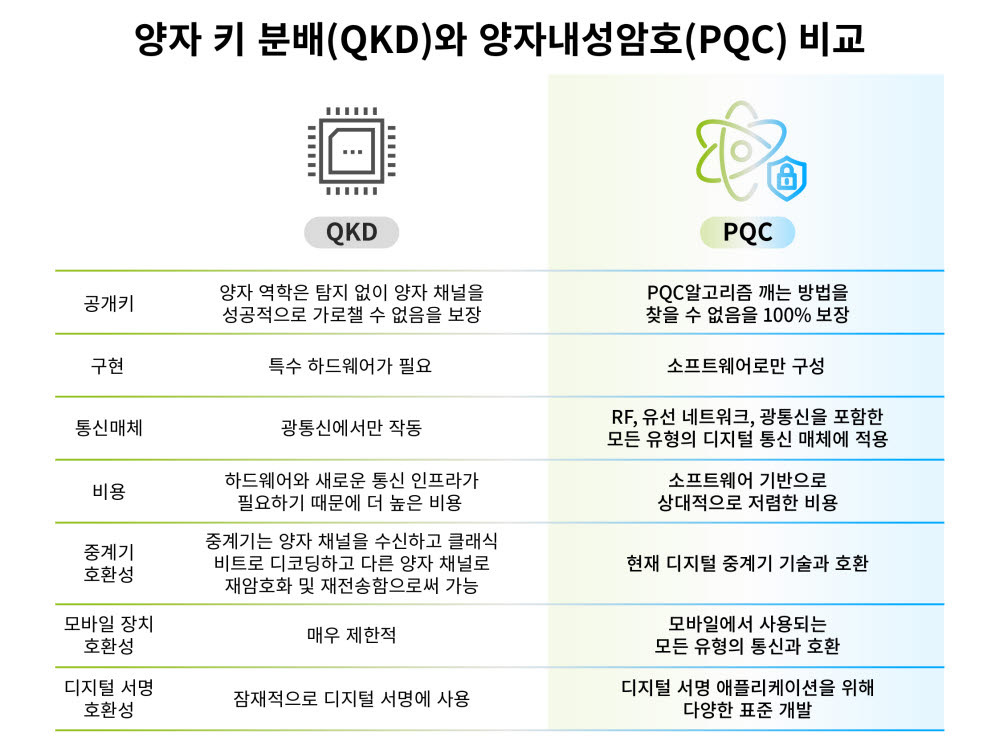

양자 내성 암호화는 양자 컴퓨팅의 위협을 극복하기 위해 필수적인 기술입니다. 이러한 암호화 기술은 양자 컴퓨팅의 위협을 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 양자 내성 암호화는 양자 컴퓨팅 시대에 대비한 보안 전략의 핵심으로, 이를 통해 보안 시스템의 안정성을 높일 수 있습니다. 이러한 기술의 도입은 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 1 3

NIST는 양자 내성 암호화 알고리즘의 표준화를 추진하고 있습니다. 이는 양자 컴퓨팅의 위협을 방어하기 위한 필수적인 조치로, NIST는 4개의 양자 내성 암호화 알고리즘을 선택하여 표준화를 진행하고 있습니다. 이러한 표준화 노력은 양자 컴퓨팅 시대에 대비한 보안 시스템의 안정성을 높이는 데 기여하며, 이를 통해 보안 시스템의 근본적인 변화를 요구합니다. NIST의 표준화 노력은 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 1 3

CRYSTALS-Kyber는 양자 내성 암호화의 주요 알고리즘으로 자리잡고 있습니다. 이 알고리즘은 양자 컴퓨팅의 위협을 방어할 수 있는 능력을 갖추고 있으며, FIPS 203으로 지정되었습니다. CRYSTALS-Kyber는 양자 컴퓨팅 시대에 대비한 보안 시스템의 안정성을 높이는 데 기여하며, 이를 통해 보안 시스템의 근본적인 변화를 요구합니다. 이러한 알고리즘의 도입은 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 1 3

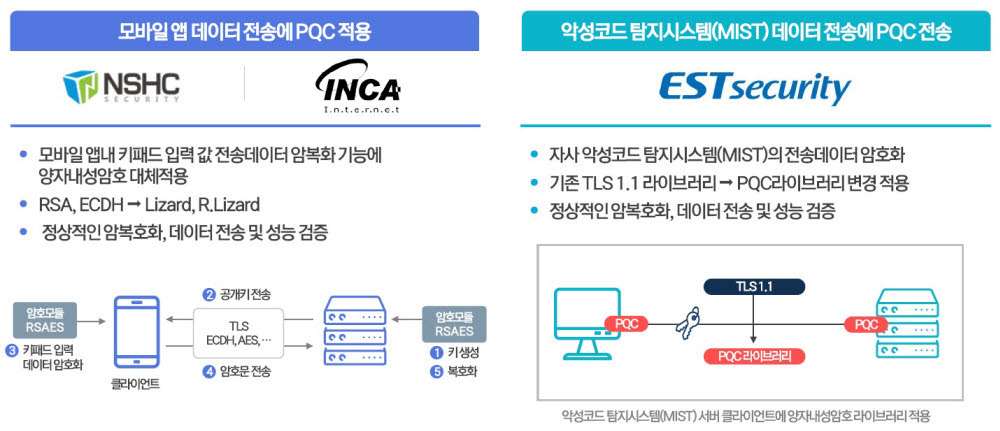

양자 내성 암호화 기술의 발전 사례는 양자 컴퓨팅의 위협을 방어할 수 있는 능력을 갖추고 있습니다. 이러한 기술은 양자 컴퓨팅 시대에 대비한 보안 시스템의 안정성을 높이는 데 기여하며, 이를 통해 보안 시스템의 근본적인 변화를 요구합니다. 양자 내성 암호화 기술의 발전 사례는 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 이러한 기술의 도입은 양자 컴퓨팅 시대에 대비한 필수적인 전략입니다. 1 3

미래의 암호화 기술은 양자 컴퓨팅 시대에 대비한 필수적인 요소입니다. 양자 내성 암호화는 양자 컴퓨팅의 위협을 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 미래의 암호화 기술은 양자 컴퓨팅 시대에 대비한 보안 전략의 핵심으로, 이를 통해 보안 시스템의 안정성을 높일 수 있습니다. 이러한 기술의 도입은 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 1 3

기술적 발전과 전략

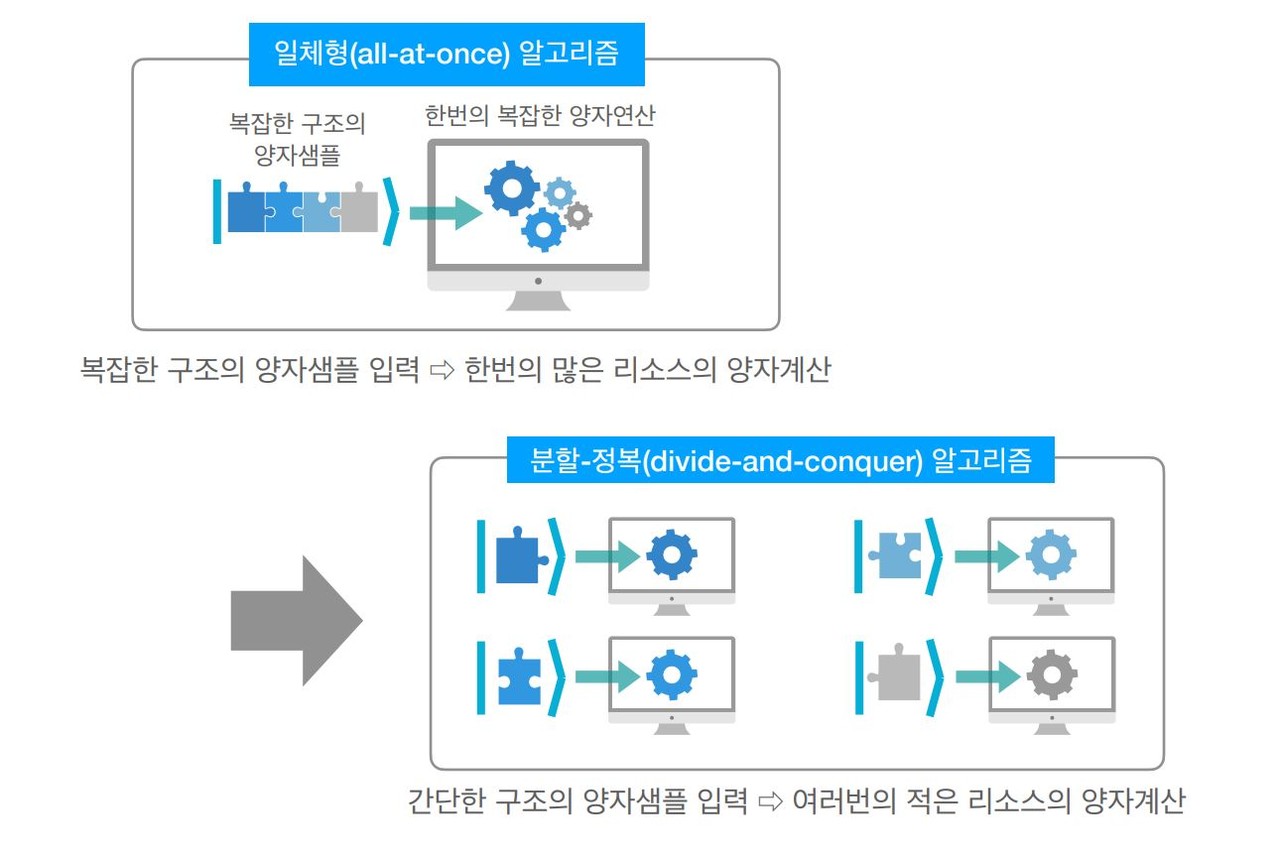

양자 컴퓨팅 기술은 여러 발전 단계를 거치며 보안 시스템에 중대한 위협을 가할 수 있습니다. 초기 단계에서는 이론적 연구와 실험적 개발이 주를 이루었으나, 현재는 실용적인 양자 컴퓨터의 개발이 가시화되고 있습니다. 이러한 발전은 보안 시스템에 대한 새로운 위협을 제기하며, 기존의 암호화 방법이 무력화될 가능성을 높이고 있습니다. 따라서 양자 컴퓨팅의 발전 단계에 맞춰 보안 시스템을 재설계하고, 새로운 암호화 기술을 도입하는 것이 중요합니다. 1 3

보안 전략은 양자 컴퓨팅의 위협을 극복하기 위한 필수적인 요소입니다. 이러한 전략은 보안 시스템의 강화를 위한 기술적 대응 전략으로, 양자 컴퓨팅 시대에 대비한 보안 시스템의 안정성을 높이는 데 기여합니다. 보안 전략의 필요성은 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 새로운 보안 전략의 도입은 양자 컴퓨팅 시대에 대비한 필수적인 전략입니다. 1 3

기술적 대응 방안은 양자 컴퓨팅에 대응하기 위한 필수적인 요소입니다. 이러한 방안은 보안 시스템의 강화를 위한 기술적 대응 전략으로, 양자 컴퓨팅 시대에 대비한 보안 시스템의 안정성을 높이는 데 기여합니다. 기술적 대응 방안은 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 새로운 기술적 대응 방안의 도입은 양자 컴퓨팅 시대에 대비한 필수적인 전략입니다. 1 3

미래의 보안 전략은 양자 컴퓨팅 시대에 대비한 필수적인 요소입니다. 이러한 전략은 보안 시스템의 강화를 위한 기술적 대응 전략으로, 양자 컴퓨팅 시대에 대비한 보안 시스템의 안정성을 높이는 데 기여합니다. 미래의 보안 전략은 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 새로운 보안 전략의 도입은 양자 컴퓨팅 시대에 대비한 필수적인 전략입니다. 1 3

양자 컴퓨팅 기술의 발전 사례는 보안 시스템에 중대한 위협을 가할 수 있습니다. 이러한 기술은 양자 컴퓨팅 시대에 대비한 보안 시스템의 안정성을 높이는 데 기여하며, 이를 통해 보안 시스템의 근본적인 변화를 요구합니다. 양자 컴퓨팅 기술의 발전 사례는 양자 컴퓨팅의 위협을 효과적으로 방어할 수 있는 능력을 갖추고 있으며, 이는 보안 시스템의 근본적인 변화를 요구합니다. 이러한 기술의 도입은 양자 컴퓨팅 시대에 대비한 필수적인 전략입니다. 1 3